据安全内参8月31日消息,LockBit勒索软件团伙持续占据头条新闻,他们对关键组织、政府和企业发动了一系列攻击,引发了网络安全专家的担忧。周三(30日),该团伙声称对加拿大蒙特利尔市电力服务委员会(CSEM)发动了攻击。这是一家拥有百年历史的市政组织,负责管理蒙特利尔市的电力基础设施。CSEM在周二确认了攻击事件,并在一份声明中写道,他们于8月3日遭受勒索软件攻击,但拒绝支付赎金。他们正在努力恢复系统,并联系了加拿大国家当局和魁北克省执法部门,并已重建信息技术基础设施。

图:MICHAEL DESCHARLES/UNSPLASH

然而,并非所有企业和机构在遭受勒索病毒攻击后都可以通过如此高成本的方式恢复业务。勒索病毒事件至今已经深入影响到普通公众。本文旨在通过六问六答的方式对勒索病毒常见的问题进行解答,重点对如何处置、防护勒索病毒给出切实可行的建议。希望能够为个人以及企业用户防护勒索病毒提供一些帮助。

1、勒索病毒怎么来的

勒索一词并不陌生,病毒也由来已久,而勒索病毒一词看似近年才逐渐进入大众视野。但其实早在1989年,第一个勒索病毒(AIDSTrojan,又名“艾滋病特洛伊木马”)就已经诞生了!在我国,勒索病毒可追溯至2006年,Redplus勒索病毒被首次发现。由于过去技术水平有限,此阶段勒索病毒存在着较为明显的漏洞,易被识别和破解,交付赎金的方式也以邮寄现金和转账为主。对于黑客而言,成本和收益相比实在大打折扣。

转眼到了2013年,CryptoLocker病毒诞生,该病毒首次采用比特币作为勒索金支付手段,比特币也由此成为支付勒索金的主流。比特币最大的特点就是它是一种虚拟货币,可以完美地隐藏黑客身份,几乎很难溯源到真实身份,这也是为何比特币会备受黑客青睐。

图 首个采用比特币作为勒索金支付手段的勒索病毒—CryptoLocker病毒

2017年“WannaCry”勒索病毒席卷全球150多个国家,影响力十分强大,主要是因为一个叫“TheShadowBrokers”的黑客组织把该病毒的攻击工具和用于加密的密码公布于众,这无疑为该病毒的传播打开了“新世界”的大门。勒索病毒也开始演变成产业化模式,并形成了一条完整的黑产产业链,成为备注瞩目的病毒类型。

图 著名的WannaCry勒索病毒界面

2、勒索病毒究竟是什么

要了解勒索病毒,首先需要了解什么是病毒。病毒是指编制者在计算机程序中插入的破坏计算机功能或数据,影响计算机正常使用并且能够自我复制的一组计算机指令或程序代码。病毒不是独立存在的,而是隐蔽在其他可执行的程序之中。而勒索病毒则是一种极具破坏性、传播性的恶意软件,主要利用多种密码算法加密用户数据,恐吓、胁迫、勒索用户高额赎金。

勒索病毒的传播流程一般如下图所示:

图 勒索病毒传播流程

从流程图不难看出:勒索病毒释放的前提是渗透并且拿到主机权限才可以植入病毒。作为一种病毒,勒索病毒也有着病毒共有的特征,如传播性、隐蔽性、破坏性、衍生型等。对比其他病毒类型,它还有几个明显的特征:

1、攻击目的明确

勒索病毒的攻击目的十分明确:那就是索要赎金。为达目的,黑客无所不用其极,因此常常令人防不胜防。

2、传播途径多样

根据统计数据分析,勒索病毒主要通过垃圾邮件、网页广告、系统漏洞、U盘等途径进行传播,可以说是无孔不入。

3、极强的隐蔽性

尽管病毒具备隐蔽性已经成为共识,但勒索病毒在隐蔽性方面的表现还是令人印象深刻。它会想尽一些方法隐藏自己数月甚至数年时间,并具备免伤能力,很难察觉,因此它很难彻底根除。

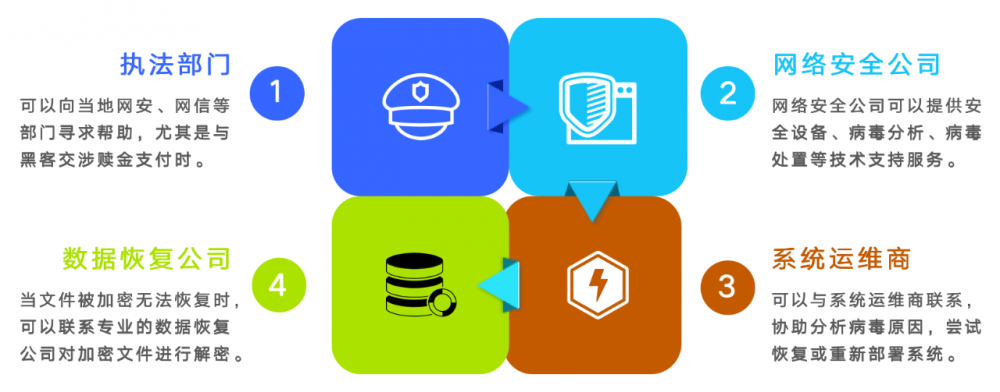

3、被勒索可以向谁求助

当不幸感染勒索病毒,可以向执法部门、网络安全公司、系统运维商、数据恢复公司等寻求帮助。

图 被勒索可以向有关机构寻求帮助

4、被勒索应该如何处置

如果不幸感染勒索病毒,必须采取有效的处置措施,尽快消除或削弱影响,防止病毒进一步扩散。为此,给出如下处置流程建议:

图 勒索病毒处置流程

步骤一:勒索事件确定

依据事件特征来判定是否为勒索病毒事件。感染勒索病毒的典型表现为:计算机文件会被加密并修改桌面背景,生成勒索提示,指导用户缴纳赎金。当病毒成功感染,但是病毒程序运行受阻时(如杀毒软件拦截),系统可能会出现蓝屏现象。系统无法登录,密码提示错误,但实际并未修改密码。

步骤二:涉事主机断网

中了勒索病毒后,主机基本已经瘫痪,为防止病毒扩散,断网无疑是最快、最好的处置方式。可以在网络设置中禁用所有网卡,也可以简单粗暴地拔掉网线。

步骤三:锁定感染范围

在断网后需要尽快锁定病毒感染范围。切忌盲目全盘全杀,时间是有限且宝贵的,明确病毒感染范围有助于将有限的精力集中在重要的病毒源上。为此建议采用高级威胁检测系统等类APT检测设备定位病毒感染范围。

步骤四:排查可疑主机

在锁定病毒感染范围后,需要就感染范围内的主机进行必要的安全排查,排查时需要特别注意以下四点:

图 可疑主机排查思路

1、是否开放不必要端口。如果开放可暂时关闭,可利用防火墙、终端安全检测与响应系统(EDR)等设备对端口集中封禁,提高封禁效率。

2、主机登录是否正常。如主机密码与被加密主机密码相同或密码为弱密码,请及时更改主机密码,密码长度和复杂度要足够。

3、是否存在病毒。利用专业的病毒查杀工具对可疑主机进行病毒扫描,发现可疑病毒要及时清除或加入隔离区。

4、是否存在漏洞。利用专业的漏洞扫描工具对可疑主机进行漏洞扫描,如发现漏洞要及时修复,如修复存在困难可视情况将可疑主机暂时下线。

步骤五:定位感染原因

定位病毒感染原因的目的在于基于结论完成后期加固,防止病毒再次传播。常见的方法有:

1、查看并分析主机日志。前提是主机开启日志记录,勒索病毒经常会清除主机自身日志以便更好地伪装自己,这时就依赖于专业的第三方日志审计系统来完成定位分析。

2、查看并分析安全设备日志。可以从防火墙、入侵防御、高级威胁检测系统等设备中查看相关日志,尝试分析病毒传播路径。

步骤六:恢复主机上线

基于步骤五对病毒的原因分析结论,完成安全加固后尽快恢复主机上线。如主机被加密,可先尝试恢复备份。但需要注意的是:必须要对备份进行必要的安全加固后再恢复上线。如无备份,可尝试利用一些解密工具。如仍无法解密又确实需要恢复的话,建议在执法部门的协助下进行,不要单独联系勒索方,以免人财两空。

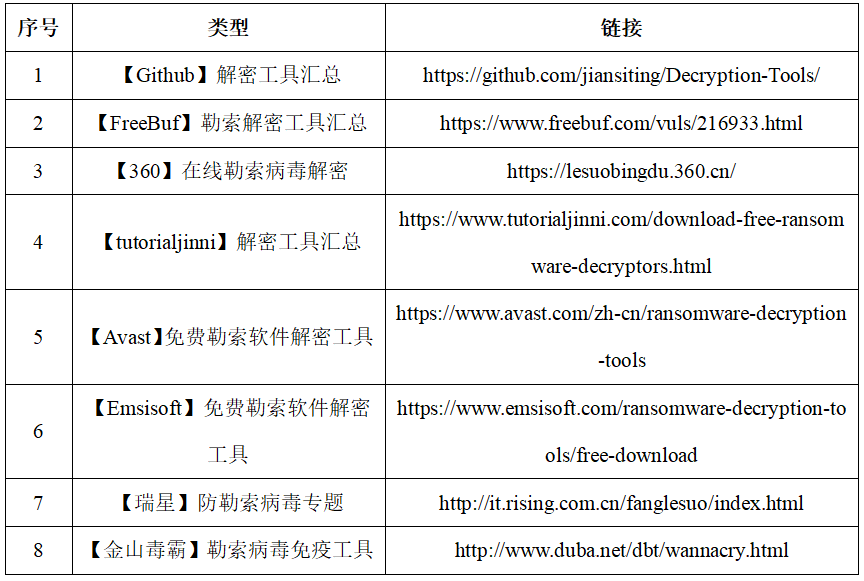

5、文件被加密如何解密

勒索病毒会利用多种密码算法对用户数据进行加密,导致其无法正常使用,解密就显得尤为重要,国内有很多论坛对常见的勒索病毒解密工具进行汇总并提供下载,具体如下表所示:

表 勒索病毒解密工具链接

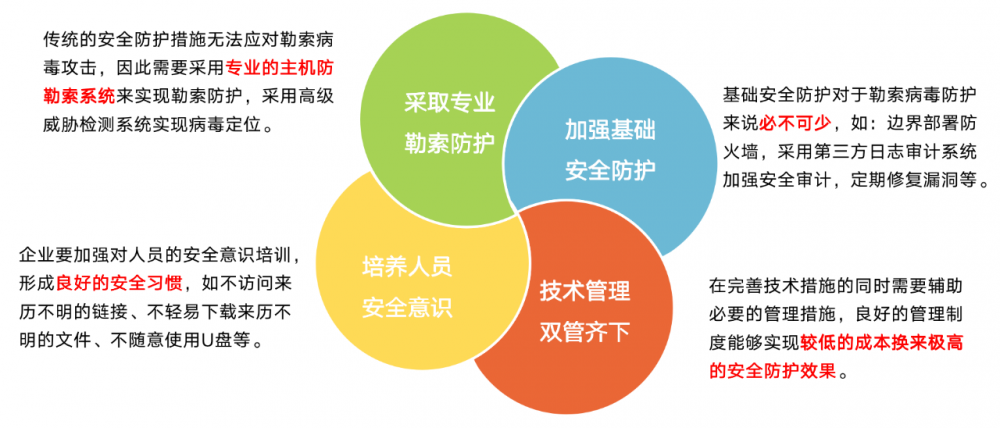

6、勒索病毒该如何防护

由于勒索病毒变种较多,当病毒成功运行后,几乎很难解密,所以目前勒索病毒的防护还是以预防为主。病毒传播需要一定的时间,做好预防工作完全可以及时有效地规避勒索病毒传播,减少不必要的损失。

6.1 个人防护

对于个人而言,要想免受勒索病毒的攻击,需要做到规范使用网络、主机、系统等方面,具体如下:

规范使用网络

不轻易下载陌生人发来的邮件附件,不点击陌生邮件中的链接。

不轻易运行bat、vbs、js、jse、wsh等后缀的脚本文件和exe可执行程序。

规范使用主机

不随意使用陌生U盘、移动硬盘等外设。

养成人走关机或锁屏(Windows+L快捷键)的习惯。

规范使用系统

切勿关闭系统自动更新,定期更改系统,及时修复系统或应用漏洞。

切勿关闭系统自带的防护软件或安装第三方安全防护软件,定期查杀病毒,清理可疑文件,备份重要数据。

除了必要的业务需求,应关闭135、139、445、3389等端口,必须开放时应做出权限控制,仅允许部分地址可以访问,可通过防火墙、安全软件隔离等手段。

设置强密码并定期更改,密码长度不少于8个字符,至少包含以下四类字符中的三类:大小写字母、数字、特殊符号。杜绝弱口令、空口令、相同口令。

6.2 企业防护

对于企业而言,建议重点做好如下四点工作:

图 企业防护勒索病毒重点工作

切换行业

切换行业

正在加载...

正在加载...